2024/11/06その他

新たな自動車社会「CASE」と自動車のサイバーセキュリティ

新たな自動車社会「CASE」と自動車のサイバーセキュリティ

執筆:CISO事業部 武田 美鈴

監修:CISO事業部 吉田 卓史

近年自動車のシステム高度化が進み、ICT機能を有しインターネットを介して車両を制御したり利用者が情報を得たりするコネクテッドカーの開発と普及が進んでいます。同時に、先進技術の活用で都市機能の高度化と効率化を目指すスマートシティへの自動車の対応においてもサイバーセキュリティ強化が重要視されています。こうした新しい自動車社会の発達を目指していく中で、自動車におけるサイバーセキュリティ対策が重要なものとなっています。特にこの点に関しては、従来のPCやサーバといったエンドポイントとは異なる視点での重大なリスクについて特段の考慮をする必要があります。それは一体なぜでしょうか。本記事ではこの課題について考察するとともに、どういった対応がメーカーに求められるかをご紹介します。

はじめに:自動車社会の新しい時代

自動車社会の新しい時代は「CASE」ということばに象徴されます。CASEとは、「Connected」「Autonomous」「Shared & Services」「Electric」の頭文字を並べた自動車への新たな取り組みを表します。

①Connected(コネクテッド)

車両がネットワークにつながることで、利用者(運転者等)のスマートフォンと車両の接続や、ソフトウェアアップデートの効率化などが実現可能になります。

②Autonomous(自動運転)

自動運転は将来的には完全な無人運転を目指すものですが、機械学習を活用しドライバーの操作無しで車両の位置特定や周辺の状況を認識・予測することを可能にしています。

③Shared & Services(シェアリングとサービス)

「自家用車を使わない時間は貸し出す」、「車を所有せず借りる」といったビジネスモデルがますます増加することが予想されます。これらは専用のアプリケーションを使用することで成立します。

④Electric(電動化)

自動車の電動化はますます進み、「走る、曲がる、止まる」といった基本的な部分もソフトウェアで制御されることが増えていくと予想されます。

今後「CASE」時代が進み自動車の安全性や快適さが向上するメリットが期待されますがその反面、ネットワークに接続する「走るコンピュータ」であるが故のセキュリティリスクという課題も存在します。そのため、自動車のサイバーセキュリティ対策を進めていくことが非常に重要になります。

第1章:自動車サイバーセキュリティ対策の重要性

それではなぜ、自動車のサイバーセキュリティ対策は従来のPCやサーバと異なるリスクも考慮する必要があるのでしょうか。それは情報漏洩やデータ改竄などのリスクだけではなく、「直接的に人の命に関わる」リスクがあるからです。前述のとおり自動車のシステム高度化に伴い、自動車の機能も増えていきます。ネットワーク経由で制御される機能をもつ車両がサイバー攻撃を受けた場合、走行中の進行方向を制御できなくなる、ブレーキが利かなくなる、あるいはエンジンが止まる、といった事態に陥り、周りをも巻き込む大きな事故になる可能性が出てきます。

ではここで、本当にそのようなことは起こりえるのか、具体的な事例をみてみましょう。下記は、「走る・止まる・曲がる」の基本制御からドアやウィンドウ制御等も可能な機能をもつ電子制御装置(ECU:Electronic Control Unit)が搭載されている自動車に関して、このECUへの無線ネットワークを利用したサイバー攻撃を行った実験例と、実際の業務において被害が発生した例です。

①「ジープ・チェロキー」への実証実験

この実験では、16km離れた場所からノートPCを使用して自動車のシステムへ不正侵入を試み、エンジンの停止やエアコンの制御、そして車両を強制停車させることに成功しました。この実証実験の結果を受けてメーカーはサイバー攻撃による事故を防ぐため、140万台ものリコールという事態に追い込まれました。

②トラック運送会社へのハッキング

南米のあるトラック運送会社は、会社のPC経由でサイバー攻撃に遭い、車両の追跡が不能となり荷物を盗まれても検知ができないという状態になってしまいました。

この2件以外にも、報告されているサイバー攻撃の中には米軍車両のGPSナビゲーションシステムやデジタル通信機能等への妨害に成功したという事例もあります。このように、サイバー攻撃による自動車の遠隔操作は実際に可能であり極めて危険であることがわかります。

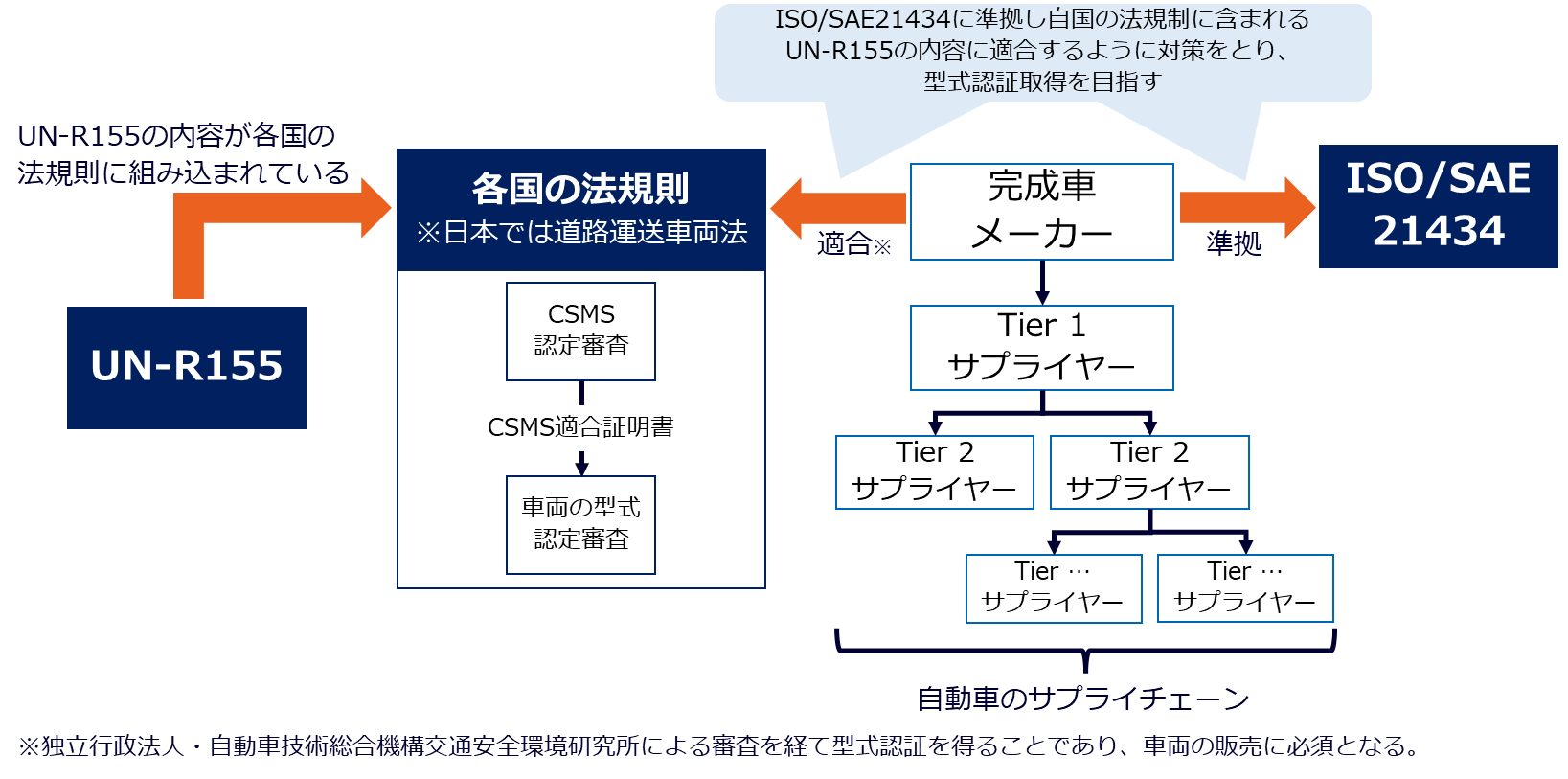

第2章:UN-R155とISO/SAE21434

それではこうしたリスクに対してメーカーはどのように対応したらよいのでしょうか。ここで重要な指針となるのが、国際規格であるUN-R155とISO/SAE21434です。両規格とも、自動車を対象とするサイバー攻撃の脅威を回避するための具体的な規制基準などが定められているものですが、ISO/SAE 21434に準拠できるよう対策をとることで、UN-R155にも概ね適合できるという関係になっています(図1参照)。実際のところ自動車メーカーとしてはUN-R155に適合するよう対策をとることは必須で、そうでなければ今後実際に車体の型式証明が取得できなくなってしまいます。つまり、自動車を販売できなくなってしまうということです。こうした理由から両規格は自動車のサイバーセキュリティ対策の要となっていますが、混同しやすい部分もあるためそれぞれの特徴についてまとめました。

(図1:UN-R155とISO/SAE21434の関係 ※参考文献No.14(DNV)をもとに作成)

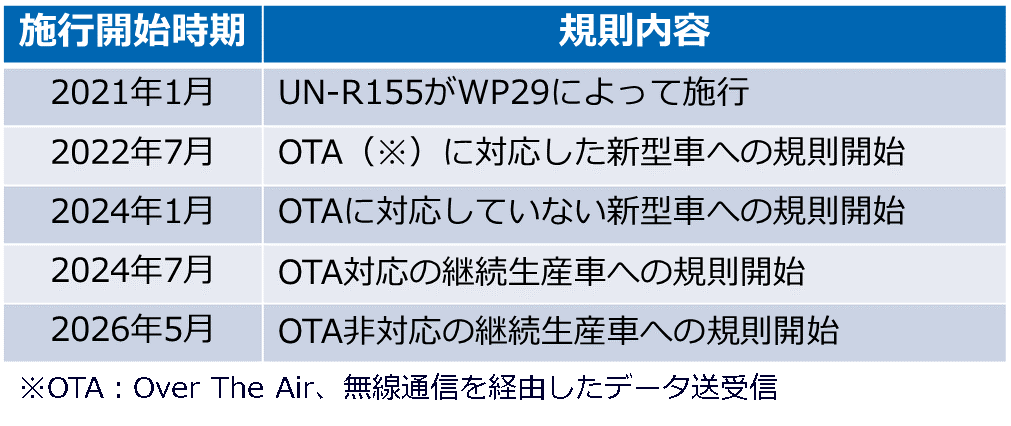

UN-R155

UN-R155は2021年1月に国際連合欧州経済委員会(UNECE)に属する自動車基準調和世界フォーラム(WP29)によって施行された自動車サイバーセキュリティ法規です。日本では「道路運送車両法」に取り込まれ、2022年7月以降に販売される一部の車両から順に、法規制が開始されています。これによって、対象となる車両は、法規制に準拠していないと販売するための認可が下りなくなりました。2022年7月からはOTA対応の(Over the Air、無線通信でソフトウェア更新を行う)新型車への規制が開始され、2024年1月にはOTA非対応の新型車まで対象が拡大されました。2026年5月には継続生産車まで規制対象が拡大されます。(表1参照)

(表1:UN-R155の規則に関するスケジュール)

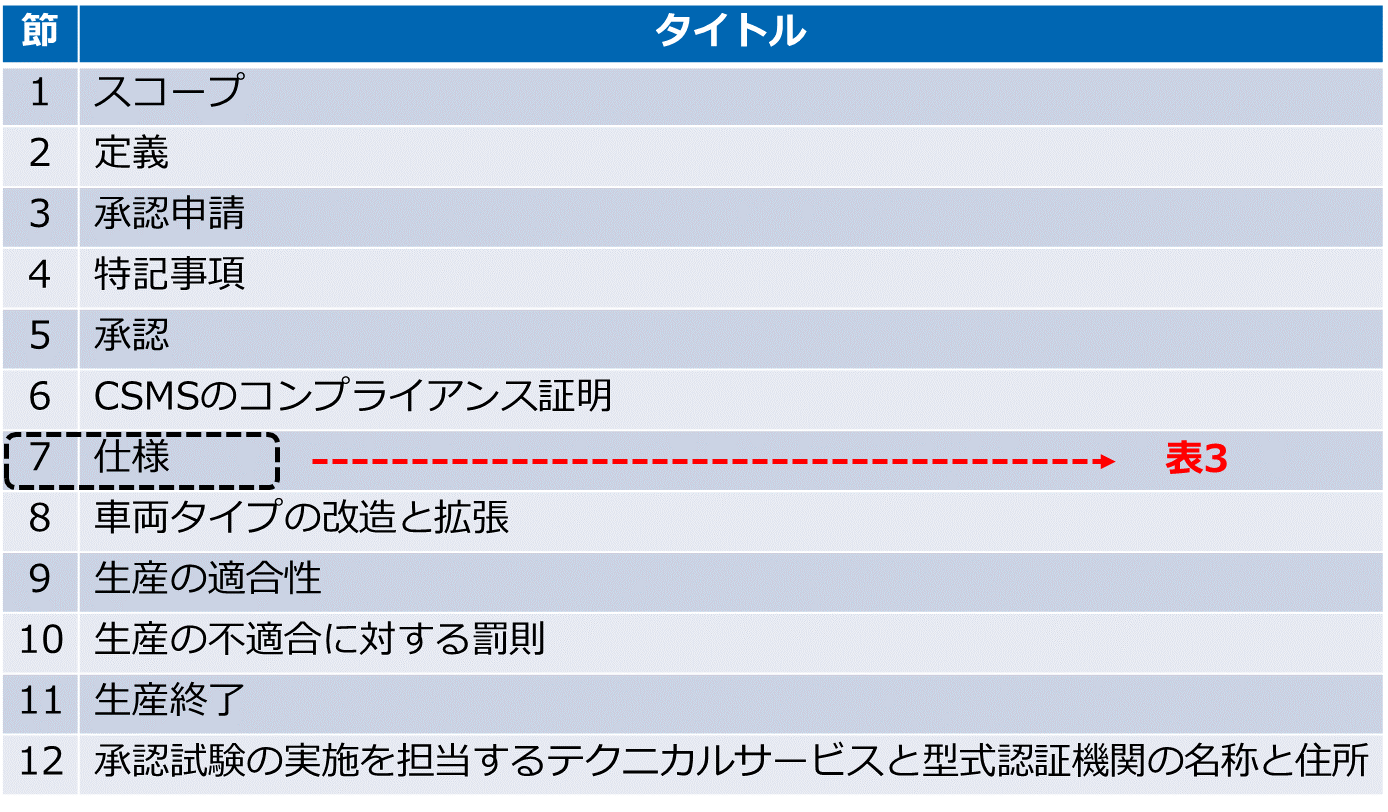

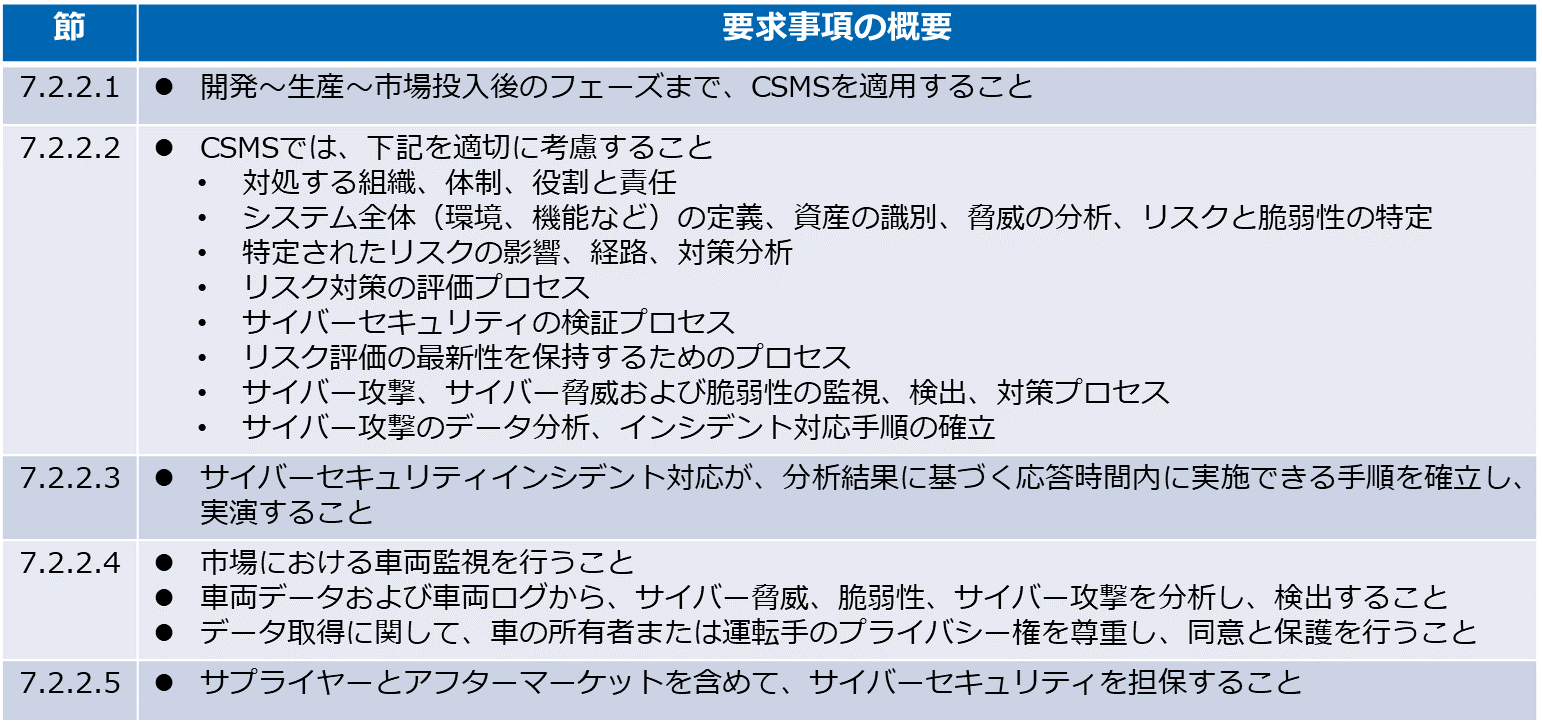

それではまず、UN-R155に記載されている要求事項についてみてみましょう。これは12節あるうちの第7節に記載されており(表2、3参照)、求められるセキュリティ要件としてポイントとなるのは主に以下の3点です。

- 車両に対するサイバー攻撃の検知と防止

- 脅威、脆弱性およびサイバー攻撃の監視

- サイバー攻撃の分析を可能にする機能の提供

これに関して実際にどのような対策が考えられるのか、第3章に後述します。

(表2:UN-R155の目次(和訳) ※参考文献 No.15(UNECE)より引用)

(表3:UN-R155の主な要求事項 ※参考文献 No.9(ICT未来図)より引用)

次に、UN-R155の準拠には2段階の審査があることについて説明します。(ちなみに、日本国内の認証は独立行政法人・自動車技術総合機構交通安全環境研究所が担当しており、審査と3年ごとの監査が行われます。)

- 審査① CSMS構築※に対する審査:前述のセキュリティ要件3点に対応する仕組みを含めたCSMSを構築できていることが求められ、そのためにはISO/SAE21434に準拠する必要があります。

※CSMS(Cyber Security Management System)とは、産業用オートメーション及び制御システム(IACS)を保有する企業の製品のライフサイクル対象としたサイバーセキュリティの管理システムのことです。

- 審査② 車両へのサイバーセキュリティ性能の実装に対する審査:CSMS構築によってサイバーセキュリティのプロセスが適切に運用されており、技術的な対策も含めて十分な安全性が担保された性能を有している、と判断されたら車両型式認証が下ります。このためにメーカーは、セキュリティの脆弱性がないことを検証・確認できたため問題ない、という記録を設計エビデンスとして提出するなどの必要があります。

UN-R155に定義された要求事項はこの2段階の審査の評価基準となるものです。また、その要求事項の具体的な実現手段が記述されたものが、次に説明するISO/SAE21434です。

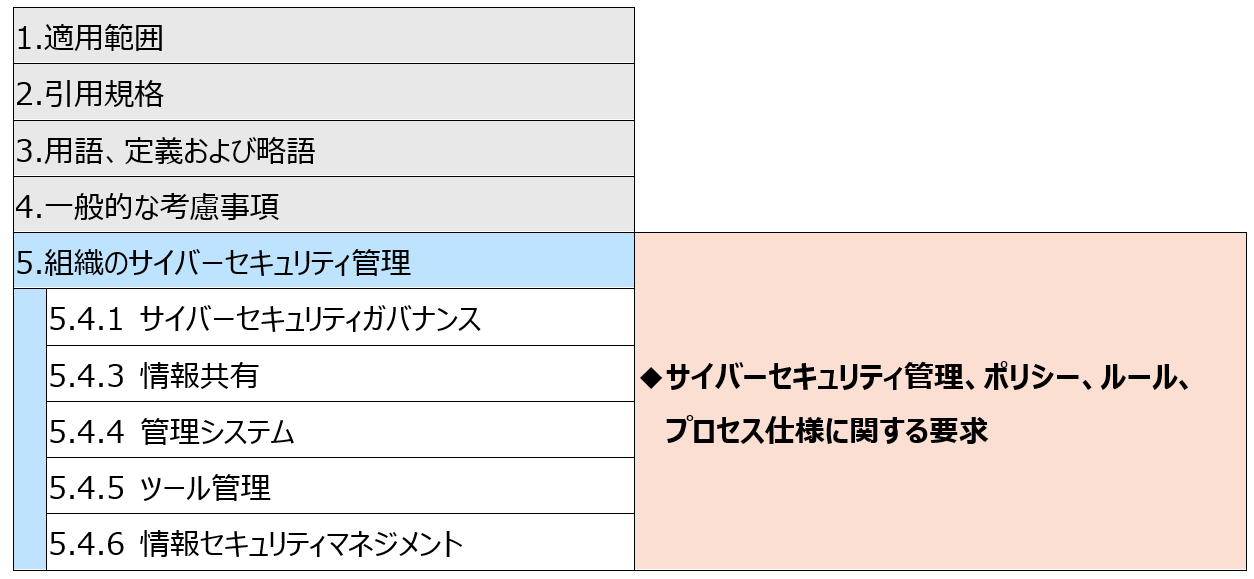

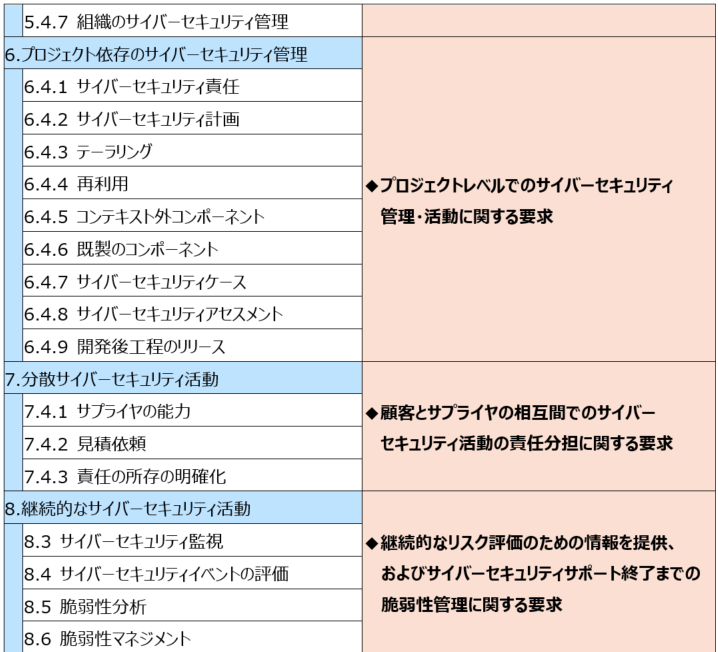

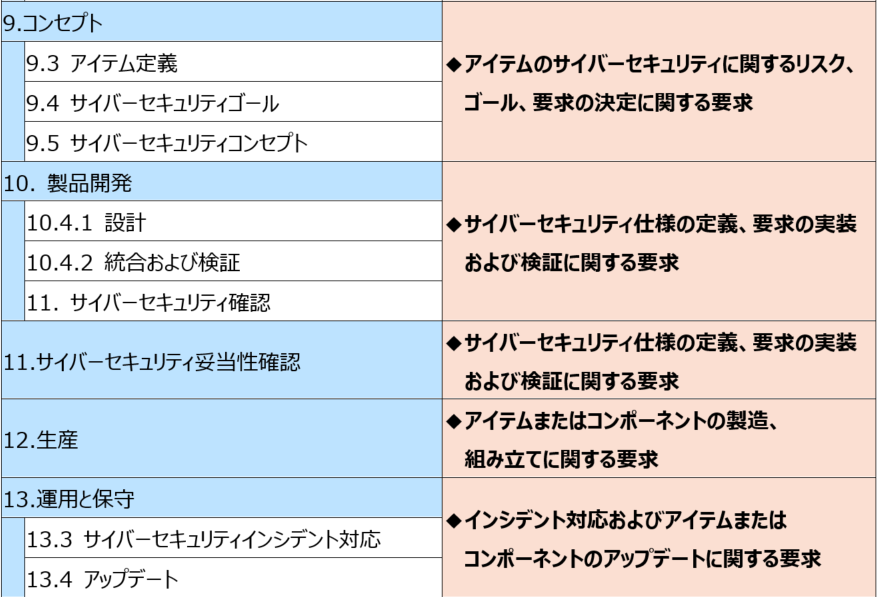

ISO/SAE21434

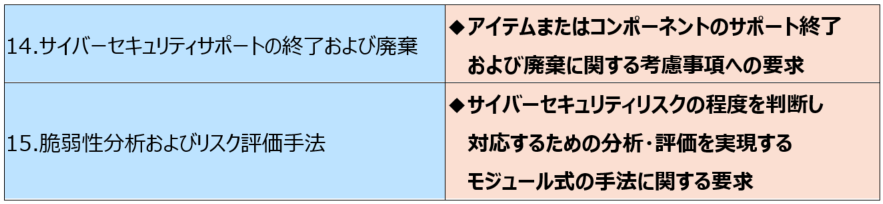

ISO/SAE21434は自動車のCSMSを構築するためのプロセスを定義し、リスク管理のガイドとなる国際標準規格です。サイバーセキュリティに関するルールやプロセスの作成、監査の実施などCSMSを構築するための要求事項や、製品のサイバーセキュリティにおけるコンセプトの策定と開発に関する要求事項などが記載されています。これら要求事項は、全15章で構成されているうちの第5章~第15章にあたります。(表4参照)また、この要求事項は大きく分けて下記2つのコンセプトを備えています。

- セキュア設計:サイバー攻撃を想定して適切な対策を製品に組み込むこと(製品のセキュリティ機能やセキュリティ特性として結実)

- セキュアプロセス:製品のセキュリティを確保、維持するための仕組みと体制を構築すること(自社内だけでなくサプライチェーンも含めたCSMSの構築)

(表4:ISO/SAE21434の概要と要求事項 ※参考文献 No.11(NEC通信システム)の図をもとに作成)

第3章:自動車に対するサイバー攻撃

それでは最後に、ISO/SAE21434の要求事項(セキュア設計としてのコンセプト)を満たしUN-R155に適合するために導入することが必要となる技術的アプローチとして、一般的にどのようなものが考えられるかについて考察します。主に以下の3つが挙げられます。

①一般的な不正アクセス対策

ネットワークにつながるコンピュータとしての機能を備えるものとして、まず従来型の一般的な対策は最低限必須となります。あえて例を挙げるとすれば下記のようなものです。これらは、実際には後述の②との組み合わせにより自動車のサイバーセキュリティ対策の要諦となります。

- IDS/IPS(定義ファイルを用いた不正侵入検知/防御)

- SIEM(各装置からセキュリティイベントを収集し不正アクセスの事実や兆候を検知) など

②VSOC(Vehicle Security Operation Center)

これは自動車のサイバーセキュリティ対策に特化した検知のサービスや体制(自動車のサイバーセキュリティ対策のためのSOC)のことであり、UN-R155の詳細な要求事項の一つである「車両の継続的な監視、インシデントレスポンス機能を持つこと」のために期待されているものです。自社で構築する以外に、プロバイダが提供する専用サービスを利用する方法もあります。VSOCの主な役割は自動車に対するサイバー攻撃など脅威の検知/対応やフォレンジックとなりますが、主に下記のような特徴があります。

- 脅威の検知、フォレンジックを行うために各種装置からのログを収集することが必要になるが、このログをSIEMにより分析・解析する

- 収集すべき最も重要な対象ログの一つに、CAN(Controller Area Network:車載装置間の通信プロトコルで最大1Mb/s)の通信ログが挙げられる

- 車両と携帯回線などの通信を行っているコネクテッドサービス経由でログを収集する

③ECU(Electric Control Unit)の堅牢化

前述のECUですが、これはコネクテッドカーにおける自動車制御を担うコア部分ですので、最優先で外部からのサイバー攻撃に対する保護対策をとる必要があります。そのための堅牢化の方法について下記にいくつかの例を挙げてみます。

- HSM(Hardware Security Module)の採用:データの暗号化・復号化や鍵管理、認証などの追加のセキュリティ機能を提供する専用デバイスであるHSMは、ECUに採用することも非常に大きな手段となります。物理的にHSM自体が盗まれない限りサイバー攻撃によりHSMで保管している暗号鍵が漏洩するリスクは低いため、車載ソフトウェアやデータの改竄を防止することが可能になります。

- メッセージ認証:車内装置間の通信セキュリティ対策としてはメッセージ認証の導入が進められています。装置の送信側・受信側で共通鍵を保持しており、これを使って通信時にメッセージ識別子(MAC : Message Authentication Code)を作成し、通信データのMAC値を比較することでそれが正しいことを検証する仕組みです。

- コーディングミスの防止:これは通常のソフトウェア開発と同じです。特に車載組み込みソフトウェア開発においてはC言語が主流ですが、C言語を使う場合のルールであるCERT-Cコーディングルールにしたがって開発することにより、コーディングミスを防ぐことが重要です。開発後にはコードの静的分析などの脆弱性診断も必要になります。

まとめ

自動車は鉄の塊であるとともに「走るコンピュータ」に進化しており、これに対するサイバー攻撃は直接的に人の命に関わることはすでに述べたとおりであり、最悪の場合は周りを巻き込む大きな事故にもつながりかねません。従来のPCやサーバが攻撃を受けた場合、例えば病院のシステムがランサムウェアにより機能不全となるような間接的な命へのリスクはあったとしても、上記のような直接的なリスクはほぼありませんでした。自動車業界ではコネクテッドカーの普及に伴いサイバーセキュリティに関する法規則への対応が取り急ぎ求められるとともに、国際的な標準化や規制強化は現在進行形で進められています。

当社は各種セキュリティ対策ソリューション導入の実績やセキュリティ関連各種基準の適用・評価に関する知見がございます。ぜひ一度ご相談ください。

【プロフィール】

武田 美鈴(たけだ みすず)

2022年4月アイディールートコンサルティング株式会社 入社

CISOサービス事業部 セキュリティコンサルティンググループ 所属

海外のビジネススクールでマーケティングを専攻し、卒業・入社後は外資系大手システムインテグレーターの海外支社に対するセキュリティビジネス支援や外資系大手飲料メーカーのセキュリティアセスメント業務を経験。

現在は、外資系大手金融系企業のセキュリティ規則策定に係る業務に従事。

監修:吉田 卓史(よしだ たくし)

20年間にわたり、一貫してサイバーセキュリティーに携わる。ガバナンス構築支援からセキュリティ監査、ソリューション導入等、上流から下流まで幅広い経験を有する。また、複数の企業において、セキュリティのコンサルティングチーム立ち上げを0から担い、数億円の売上規模にまで成長させる。IDRにおいても、セキュリティコンサルティングチームの立ち上げを担い、急速なチーム組成、案件受注拡大を行っている。

【参考文献】

- 近岡 裕, & 杉山 歩. "いまさら聞けない自動車のサイバーセキュリティー、「ISO 21434」10の疑問." 日経クロステック(xTECH). 2023年7月11日.

https://xtech.nikkei.com/atcl/nxt/column/18/02522/070700001/?P=2. - NECソリューションイノベータ. "動車サイバーセキュリティ対策で準拠すべき法規や規格、対策のポイントとは." (n.d.).

https://www.nec-solutioninnovators.co.jp/ss/mobility/column/03/index.html - 株式会社ヴィッツ. "サイバーセキュリティ対策の解説書(文書)." (n.d.).

https://www.witz-inc.co.jp/technology/cyber_security_manual.html?gad_source=1&gclid=CjwKCAjw4_K0BhBsEiwAfVVZ_wcs8kWIcWBVkrGHeyxv7ARPeuvIexghAKgf8xwO-QNUsqxYqX0D9BoC6cQQAvD_BwE - 加藤 雅広. "「CASE」時代の自動車におけるサイバーセキュリティの6つの要諦." Accenture. 2023年2月14日.

https://www.accenture.com/jp-ja/insights/security/connected-vehicle-1 - 小林 偉昭氏. "自動車へのサイバー攻撃の新常識と対応の考察." Tokyo Cyber Port. 東京海上日動. 2020年7月29日.

https://tokiocyberport.tokiomarine-nichido.co.jp/cybersecurity/s/column-detail62 - Eric A. Taub. "自動車「ハッキング」されるとこんなにも危ない." The New York Times. 東洋経済 2021年4月5日.

https://toyokeizai.net/articles/-/420734 - CYBER SECURITY PARK. "車のサイバーセキュリティとは?脅威と対策や解決法." (n.d.).

https://cybersecurity-park.com/749/ - "自動車を巡る国際法規と標準、UN-R155とISO/SAE 21434の関係を解説." 2023年11月7日.

https://www.autocrypt.jp/blog/international-law-and-standards/ - ICT未来図. "自動車産業のサイバーセキュリティ】WP29セキュリティ法規(UN-R155)対応のポイントとは?." CEC. 2022年10月19日.

https://ict-miraiz.com/points-of-unr155/#index_id4 - Vit Sembera. "ISO/SAE 21434 コネクテッドカーのサイバーセキュリティ規格の策定." トレンドマイクロリサーチ. 2020年.

https://resources.trendmicro.com/rs/945-CXD-062/images/m272-ISO-SAE-21434-%E3%82%B3%E3%83%8D%E3%82%AF%E3%83%86%E3%83%83%E3%83%89%E3%82%AB%E3%83%BC%E3%81%AE%E3%82%B5%E3%82%A4%E3%83%90%E3%83%BC%E3%82%BB%E3%82%AD%E3%83%A5%E3%83%AA%E3%83%86%E3%82%A3%E8%A6%8F%E6%A0%BC%E3%81%AE%E7%AD%96%E5%AE%9A.pdf - NEC通信システム. "サイバーセキュリティ(ISO/SAE 21434)." (n.d.).

https://www.ncos.co.jp/products/mobility/development/consulting/isosae21434.html#top - Sky株式会社. "自動車もサイバーセキュリティが必須? 自動車業界に必要な対策を解説." SKY SEA Client View. 2024年7月31日.

https://www.skyseaclientview.net/media/article/1043/ - 高市 清治. "サイバーセキュリティ不十分なら型式認証得られず、新時代の規制に要注意." 日経クロステック(xTECH). 2023年7月18日.

https://xtech.nikkei.com/atcl/nxt/column/18/00026/00088/?P=2 - "自動車セキュリティ:自動車業界が迫られるセキュリティ対応." (n.d.).

https://www.dnv.jp/services/page-112850/ - "UN Regulation No. 155 - Cyber security and cyber security management system." 2021年4月3日.

https://unece.org/transport/documents/2021/03/standards/un-regulation-no-155-cyber-security-and-cyber-security - "UN Regulation No. 156 - Software update and software update management system." 2021年4月3日.

https://unece.org/transport/documents/2021/03/standards/un-regulation-no-156-software-update-and-software-update - "ISO 9001(品質)." 一般財団法人 日本品質保証機構.

https://www.jqa.jp/service_list/management/service/iso9001/ - "IATF 16949(自動車)." 一般財団法人 日本品質保証機構.

https://www.jqa.jp/service_list/management/service/iatf16949/ - 株式会社サニー技研. "車載セキュリティ." (n.d.).

https://sunnygiken.jp/innovation/automotive-security/ - "V-SOC(車両セキュリティオペレーションセンター)構築支援." (n.d.).

https://www.pwc.com/jp/ja/services/digital-trust/cyber-security-consulting/v-soc.html - Business Cube & Partners. "ISO/SAE 21434について." (n.d.).

https://biz3.co.jp/lp_category/iso21434 - 齊藤 千紗. "自動車業界で高まるサイバーセキュリティの重要性." DATA INSIGHT. NTTデータ. 2023年1月26日.

https://www.nttdata.com/jp/ja/trends/data-insight/2023/012601/